PACS (hệ thống lưu trữ và truyền hình ảnh) là một công nghệ hình ảnh y tế cung cấp nơi lưu trữ, truy xuất, quản lý, phân phối và trình chiếu hình ảnh y tế một cách tiết kiệm. Những hình ảnh và báo cáo điện tử được truyền kĩ thuật số thông qua PACS. Điều này giảm thiểu nhu cầu dùng hồ sơ tay, khôi phục hoặc vận chuyển túi phim chụp. Nó cho phép một tổ chức y tế (như bệnh viện) có thể thu, lưu trữ, xem và chia sẻ tất cả các loại hình ảnh cả bên trong hay bên ngoài xem thêm...

NeoHIS là một hệ thống quản lý bệnh viện toàn diện, được thiết kế để hỗ trợ các hoạt động hàng ngày của bệnh viện, từ quản lý hồ sơ bệnh nhân, điều hành khám chữa bệnh, quản lý dược phẩm, đến hỗ trợ công tác tài chính và kế toán. Đặc biệt, neoHIS được phát triển dựa trên công nghệ Cloud, mang lại nhiều lợi ích vượt trội cho người sử dụng. xem thêm...

Theo Nghị định số 123/2020/NĐ-CP quy định về Hoá đơn chứng từ và Thông tư hướng dẫn 78/2021/TT-BTC có hiệu lực bắt đầu từ ngày 01/07/2022 quy định về việc quản lý hóa đơn chứng từ, doanh nghiệp bán hàng xăng dầu cần lập hóa đơn điện tử theo từng lần bán và có trách nhiệm tổng hợp, gửi về cho cơ quan Thuế ngay trong ngày. xem thêm...

Phần mềm neoHome và chấm công qua app và QRCode, bạn không chỉ tiết kiệm thời gian và công sức mà còn tận hưởng nhiều lợi ích an toàn, bảo mật và linh hoạt. xem thêm...

Quản lý chung cư là hoạt động giám sát, kiểm tra của các đơn vị chủ đầu tư để đảm bảo tình trạng sử dụng của tòa nhà trên nguyên tắc tuân thủ các quy định về sử dụng nhà chung cư của cư dân và trách nhiệm bảo dưỡng, tu sửa (nếu có sự cố) của chủ đầu tư để đảm bảo an toàn cho khu dân cư. xem thêm...

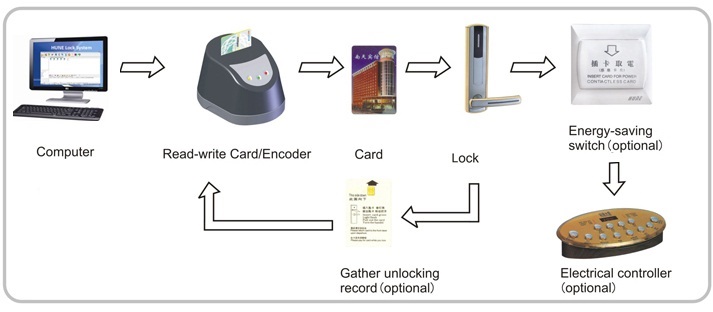

neoHome là một phần mềm được thiết kế để phù hợp với công ty cung cấp dịch vụ bảo vệ bằng cách giảm thiểu cũng như loại bỏ thời gian làm việc bằng các thủ tục giấy tờ. neoHome là một hệ thống quản lý, giám sát tuần tra bảo vệ trực tuyến theo thời gian thực dựa trên việc sử dụng thẻ NFC hoặc QR-code. xem thêm...

Neohome là một phần mềm quản lý toà nhà chung cư thông minh, được thiết kế để giúp quản lý viên và cư dân dễ dàng quản lý các hoạt động trong toà nhà. Neohome cung cấp nhiều tính năng tiên tiến giúp giảm thiểu thời gian và chi phí cho việc quản lý toà nhà. xem thêm...

P2P payment là viết tắt của Peer-to-Peer payment, tức là hình thức thanh toán trực tiếp giữa hai bên mà không thông qua bên trung gian nào. Trong thời đại công nghệ hiện nay, P2P payment trở thành phương thức thanh toán phổ biến và tiện lợi, nhất là khi sử dụng các API thanh toán. xem thêm...

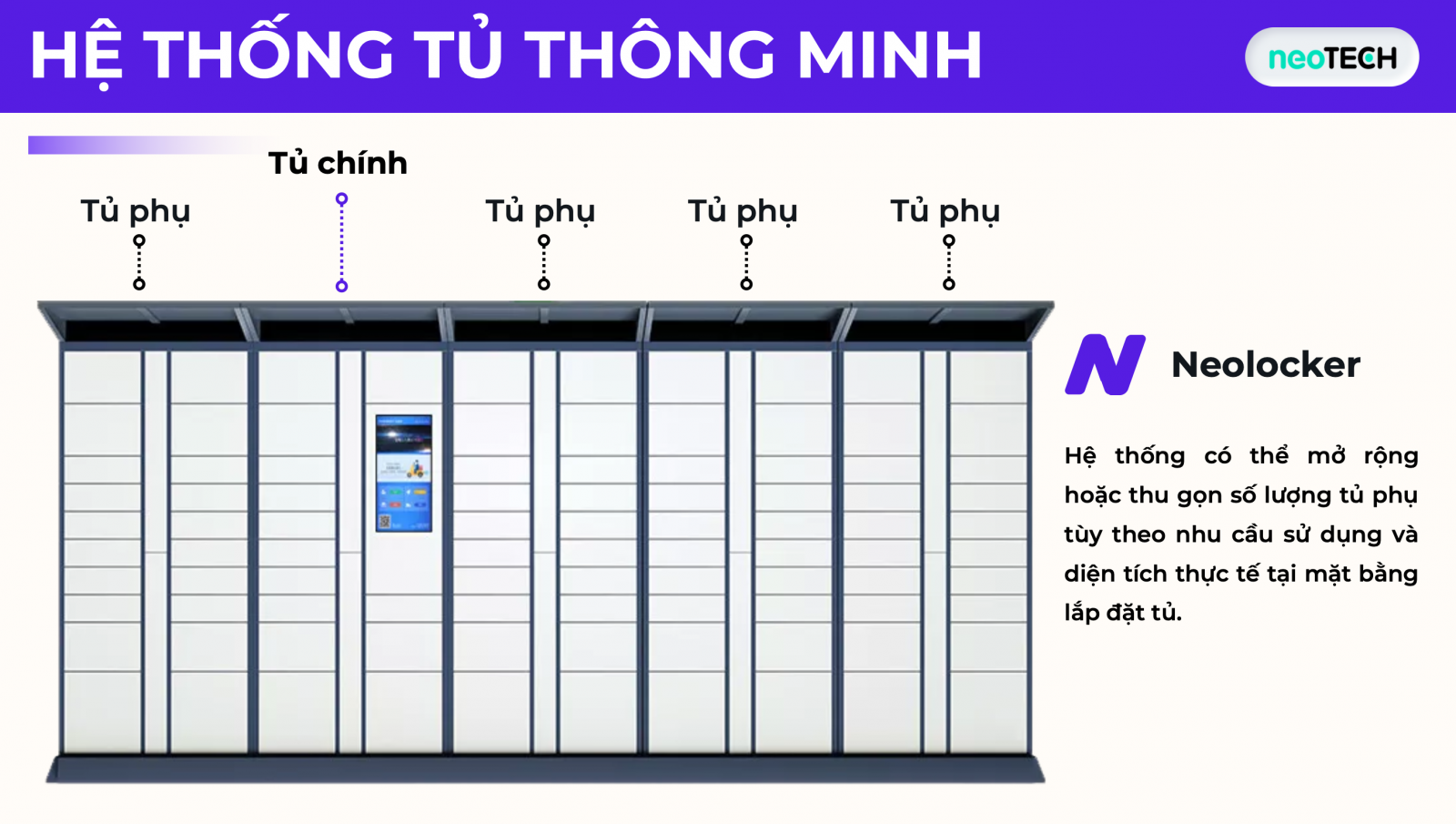

Nếu bạn đang tìm kiếm một dịch vụ cho thuê tủ locker thông minh chất lượng, NeoLock là lựa chọn tốt nhất cho bạn. Với hệ thống tủ locker thông minh được trang bị công nghệ hiện đại, bảo mật cao và chất lượng tốt, NeoLock đáp ứng nhu cầu của các trường học, ký túc xá và các tổ chức với giá cả hợp lý và dịch vụ chuyên nghiệp. xem thêm...

Nếu bạn là một sinh viên đang sống trong khu ký túc xá hoặc là giáo viên của một trường học và đang tìm kiếm một dịch vụ cho thuê tủ locker thông minh tiện lợi, NeoLock có thể là giải pháp tuyệt vời cho bạn. xem thêm...